サイバー犯罪

制裁対象となっていたロシアの取引所Garantexが国際的な取り締まりにより解体へ

※この記事は自動翻訳されています...

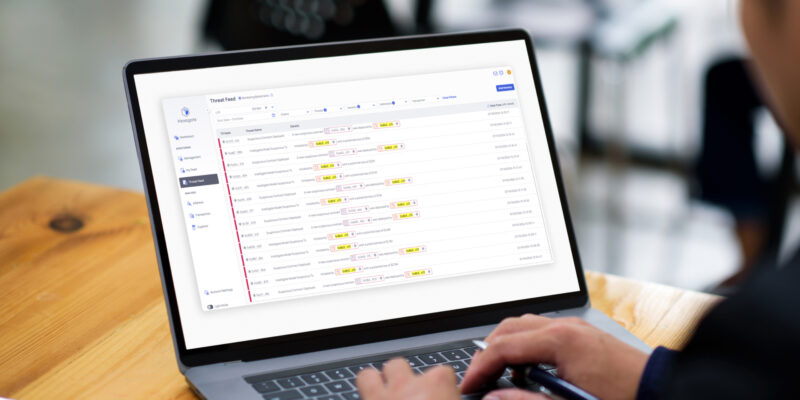

取引所における大規模な暗号資産ハッキングを防ぐための重要なセキュリティ対策

※この記事は自動翻訳されています...

フェンタニル販売に関わった49件の暗号資産アドレスをもつイランダークネットマーケットの管理者がOFAC制裁対象に

※この記事は自動翻訳されています...

過去最高被害額となったBybit事件へのChainalysisの対応

※この記事は自動翻訳されています...

米国のOFAC、英国のFCDO、オーストラリアのDFATが、ランサムウェア攻撃を支援したZserversを共同で制裁

※この記事は自動翻訳されています...

ランサムウェアの支払は前年比35%減、被害者による支払は記録されたインシデントの半数以下に

※この記事は自動翻訳されています...

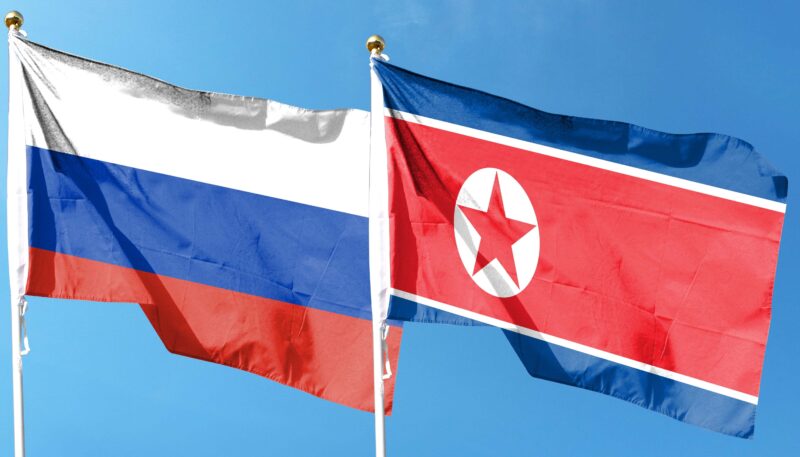

韓国外交部が北朝鮮のハッキンググループを制裁対象とし、暗号資産アドレスを特定。米国及び日本でも同様の措置

2023/11/30に米国及び日本もKimsukyに対する経済制裁を実施 2023年11月30日(日本時間12月1日)、米国の外国資産管理局(OFAC)と日本の外務省は、韓国外交部と共にKimsukyを制裁対象に指定しました...

ロシアと北朝鮮の共通サイバー攻撃インフラ:新たなハッキングデータが提起する安全保障上の懸念

歴史的なロシア・北朝鮮の首脳会談があったなか、オンチェーンデータが不穏な情報を示しました...

ケーススタディ: オフチェーンでの犯罪由来の暗号資産マネロンをどのように追跡できるか

資金洗浄をもくろむサイバー犯罪者は、クロスボーダーの即時送金が可能なことや擬似匿名性に目をつけ、暗号資産を利用することが多々あります...

北朝鮮の協力者が制裁対象に指定、暗号資産マネロンのプロセスが明らかに

2023年4月24日、米国財務省外国資産管理局(Office of Foreign Assets Control :OFAC)は、北朝鮮の大量破壊兵器やミサイルへの資金供与に関わるマネーロンダリングに関与し、中国で活動していた3名を経済制裁の対象に指定しました...

3000万ドル相当の資金差押え:北朝鮮ハッカーの盗難資金に対する暗号資産コミュニティの取り組み

暗号資産関連の犯罪で今最も問題の一つとなっているのは、DeFiプロトコルや特にクロスチェーンブリッジからの資金流出であり、近年被害が急激に増加しています...

2022年 暗号資産関連犯罪 中間報告 :価格下落と共に違法行為は減少するも、増加したカテゴリも

暗号資産市場にとって2022年上半期(1~7月)はこれまでのところ、激動の展開となっています...

Web3における安全性とコンプライアンスの重要性を喚起する、DeFiハッキング・マネロン・NFT市場操作

※本ブログ記事は、「State of Web3 Report」のプレビューです...

ハッカー達がDeFiプラットフォームからこれまで以上の暗号資産を窃盗

本ブログは、「2022年暗号資産関連犯罪レポート」 の調査結果に基づいて記述されたものです...

北朝鮮のハッカー集団が保有する ロンダリング未済資産の総額が過去最高を記録

※本レポートは、今後発表予定の「The Chainalysis 2022 Crypto Crime Report」の一部要約の和訳です...