Blog

犯罪

米国司法省とFBI、ハマスによるテロ資金供与スキームの暗号資産を押収

※この記事は自動翻訳されています...

暗号資産関連の詐欺と対策ソリューションAlteryaについて

※この記事は自動翻訳されています...

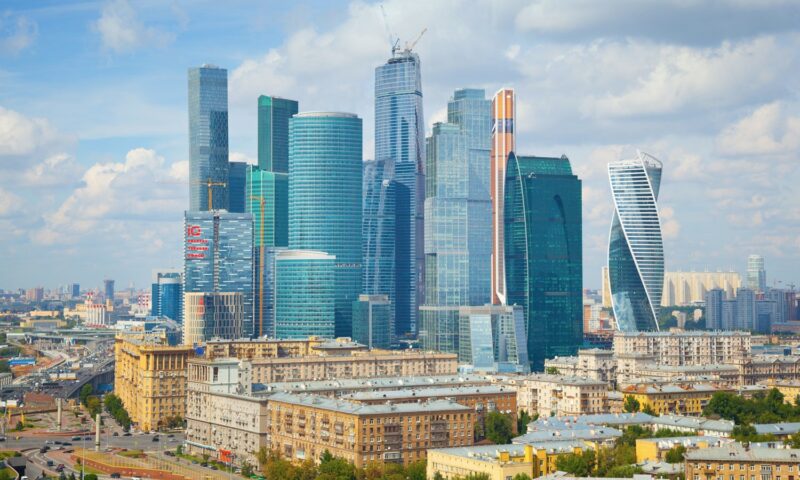

制裁対象となっていたロシアの取引所Garantexが国際的な取り締まりにより解体へ

※この記事は自動翻訳されています...

フェンタニル販売に関わったイラン在住ダークネットマーケットの管理者・49件の暗号資産アドレスがOFAC制裁対象

※この記事は自動翻訳されています...

過去最高被害額となったBybit事件へのChainalysisの対応

※この記事は自動翻訳されています...

2024年の暗号資産詐欺:詐欺産業がAIを活用し巧妙化する中、ロマンス詐欺は前年比でほぼ40%増加

※この記事は自動翻訳されています...

米国のOFAC、英国のFCDO、オーストラリアのDFATが、ランサムウェア攻撃を支援したZserversを共同で制裁

※この記事は自動翻訳されています...

ランサムウェアの支払は前年比35%減、被害者による支払は記録されたインシデントの半数以下に

※この記事は自動翻訳されています...

Chainalysis in Action:米国における画期的な事例が暗号資産関連の脱税捜査の先例に

※この記事は自動翻訳されています...

オンチェーン犯罪の多様化と専門化により、不正取引量は記録的な年となる見通し

※この記事は自動翻訳されています...

2024年の暗号資産の盗難総額は22億ドルに上るも、7月以降は北朝鮮の活動は金額ベースでは停滞

※この記事は自動翻訳されています...

NCAによる数十億ドル規模のロシアのマネーロンダリング・ネットワークの壊滅、ならびにOFACによる経済制裁措置

※この記事は自動翻訳されています...

日本における暗号資産のマネーロンダリング: 日本の視点から見たグローバルの共通問題

2024年には、暗号資産のエコシステムにとって多くの前向きな展開がありました...

ロシアの取引所Cryptoex、PM2BTCが米国当局の取締り対象に

※この記事は自動翻訳されています...

暗号資産によるテロ活動資金供与を行ったNordic Resistance Movementと関連のある個人がOFAC制裁対象に

※この記事は自動翻訳されています...

Subscribe to our weekly newsletter