暗号資産関連の犯罪で今最も問題の一つとなっているのは、DeFiプロトコルや特にクロスチェーンブリッジからの資金流出であり、近年被害が急激に増加しています。被害額ベースで、DeFiプロトコルから窃取された資金の多くは北朝鮮系のアクターによるもので、特にハッキングの精鋭部隊であるLazarus Groupが関与しているとみられます。Chainalysisでは、2022年の現時点までに、北朝鮮系グループがDeFiプロトコルから摂取した暗号資産の総額は約10億ドル相当になると推定しています。

しかし、本日2022年9月8日、私はAxie Infinity主催のイベントAxieCoinに参加し、良いニュースをお伝えする機会がありました。法執行機関と暗号資産業界の諸団体の協力により、北朝鮮系ハッカーによって盗まれた3000万ドル相当の暗号資産を差し押さえることに成功しました。これは北朝鮮グループによる盗難資金を差し押さえた初めてのケースですが、今後もこのような成功事例が出てくることでしょう。

これは、2022年3月に発生した、Ronin Network (play-to-earnゲームAxie Infinityのサイドチェーン)からの6億ドル相当の暗号資産の盗難事件における、我々の調査の成果です。Chainalysis Crypto Incident Response Teamが、高度な追跡技術によって盗まれた資金の流出先を突き止め、法執行機関や業界のプレイヤーとの連携により、この資産差押えに寄与することができました。

今回の差押えは、(流出時点と差押時点の価格差も考慮すると)Axie Infinityからの盗難資金の約10%ですが、犯罪者が不法に得た暗号資産を現金化するのが一層困難になっていることを示した一例と言えるでしょう。適切なブロックチェーン分析ツールの活用により、一流の調査員やコンプライアンス専門家達が最も洗練されたハッカーやマネロン関与者を食い止められることが証明できました。まだまだやるべきことはあるにせよ、これは暗号資産のエコシステムをより安全にするための我々の努力の一つのマイルストーンとなりました。

さて、この資金差押えはどのようにして行われたのでしょうか。以下にお伝えできることを示します。

Ronin Bridge事件の発生経緯と盗難資金の動き

Lazarus Groupによる攻撃の発端は、Ronin Networkのクロスチェーンブリッジのトランザクションバリデータが管理する9つの秘密鍵のうち5つへのアクセスを得たことです。バリデータの過半数の秘密鍵を利用することで、2件の送金トランザクションが成立し、173,600 ETHと2,550万USDCが引き出されました。その後、これらの資金はロンダリングされていくことになりますが、そこからChainalysisはその資金の行方を追跡していきました。資金洗浄の過程でこれまでに12,000件以上の暗号資産アドレスが利用されましたが、これは攻撃者の高度なロンダリング能力の証左と言えるでしょう。

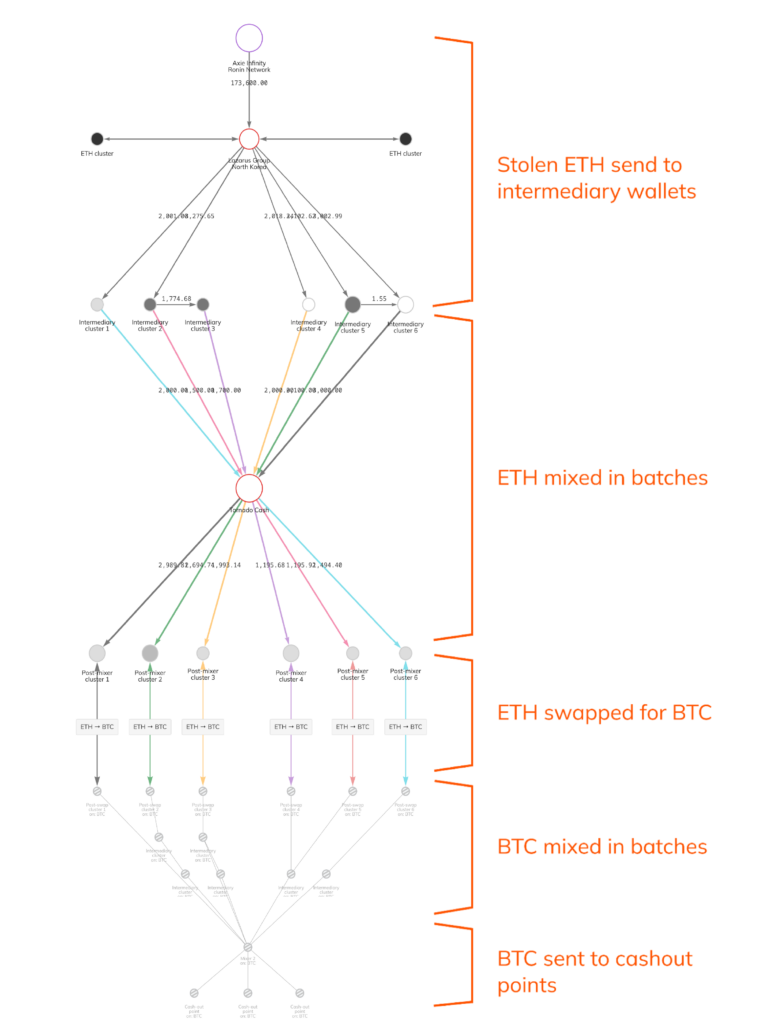

北朝鮮による典型的なDeFiのロンダリング手法は、概ね以下5つのステップを踏んでいます。

- 盗んだETHを中間ウォレットに移す

- Tornado Cashを使い、盗んだETHを何回にも分けてミキシングする

- ETHをBTCに換える

- BTCを何回にも分けてミキシングする

- 現金化のため、BTCを法定通貨で売却できるサービスに持ち込む

Lazarus Groupは、Ronin Bridgeの盗難資金の大部分について、同様の資金洗浄のプロセスを使用しました。この流れはChainalysis Reactorで図示できます。

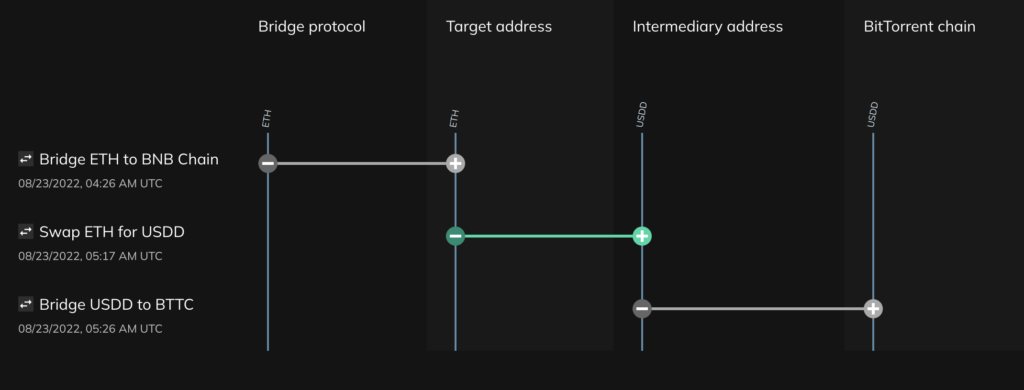

しかし、米国財務省外国資産管理局 (the U.S. Treasury Office of Foreign Assets Control: OFAC) は、最近になって、Axie Infinityからの4.55億ドル相当の暗号資産をロンダリングしたことを理由に、Tornado Cashを経済制裁対象に指定しました。それからは、Lazarus Groupはこのミキシングサービスから離れ、その代わりにDeFiサービスを利用してチェーンホッピングをしたり、複数種の暗号資産を変換したりしています。ブリッジは異なるブロックチェーン上の暗号資産をつなぐ重要な役割をになっており、ほとんどの場合では合法に使われるものであるものの、Lazarusは資金源を分かりづらくすることを意図してブリッジを利用しているとみられます。ただし、Chainalysisのツールにより、このようなクロスチェーンの資金移動も容易に追跡できます。

ここでChainalysis Storylineを利用し、Lazarus Groupがどのようにチェーンホッピングを使って盗難資金のロンダリングを試みたのかを図示します。

このように、攻撃者はEthereumブロックチェーン上のETHをBNB Chainにブリッジした後、そのETHをUSDDにスワップし、さらにはBitTorrent Chainにブリッジしたことがわかります。Lazarus Groupは、前述のTornado Cashを活用した方法に加え、複数のブロックチェーンにまたがる同様のトランザクションを数百件も行うことで、Axie Infinityからの資金をロンダリングを試みていました。

鍵となるのは暗号資産の透明性とエコシステムにおける協調

暗号資産の透明性は、今回のAxie Infinityのようなハッキング事件を調査するのに重要な要素となります。調査員は適切なツールを使うことで、資金の流れを追跡し、犯罪組織の資金洗浄を食い止めることができます。ここまでに触れてきた調査手法は、従来形の金融チャネルでは全く適用できないでしょう。暗号資産のような情報の透明性のないその世界では、通常マネーロンダリングは架空の会社や、捜査に協力的でない法域の金融機関を介して行われてしまうのです。

とはいえ、今回の資金差押えは、官民の協業無くしては成し得なかったものです。Axie Infinityから盗まれた資金の多くは今だに攻撃者のウォレットの中に動かないままでいます。Chainalysisは今後も暗号資産のエコシステムと協力し、Lazarusを含む悪質なアクターによる不法資金の現金化を防止することに努めていきます。

(以上)